A nova falha de hardware possui semelhanças com as atuais Specter e L1TF e ainda não possui correções.

| Se você apoia nosso site, desative o AdBlock quando visitá-lo, inclusive em Mobile!

Os anúncios são poucos e não invasivos. Se quiser contribuir com nosso trabalho, clique em qualquer banner de sua preferência, exceto dos Parceiros. Mais detalhes clicando aqui.

Introdução

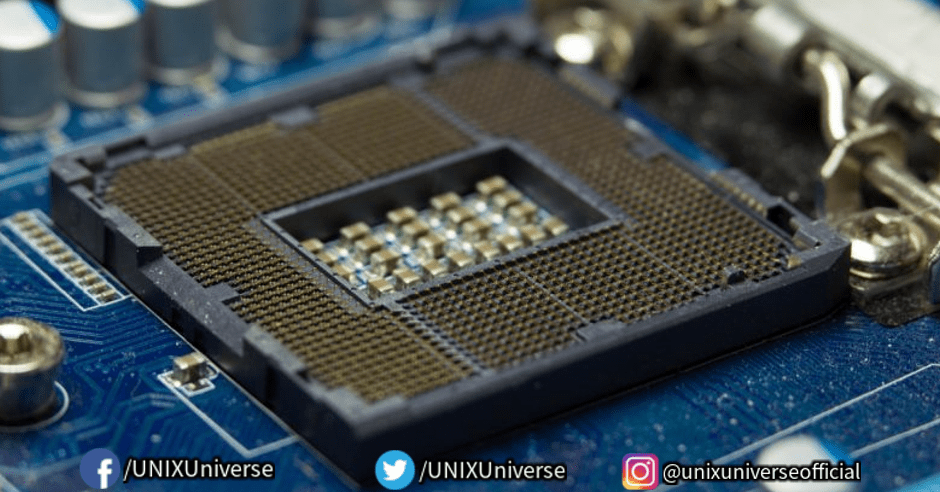

A Intel acaba de divulgar uma nova vulnerabilidade de canal lateral de execução especulativa em seus processadores, semelhante às vulnerabilidades existentes do Specter/L1TF. Essa nova falha é chamada de Microarchitectural Data Sampling (MDS).

A vulnerabilidade da Amostragem de Dados da Microarquitetura foi descoberta por pesquisadores da Intel e relatada independentemente também por pesquisadores externos e é considerada similar às vulnerabilidades existentes do canal lateral de execução especulativa. Felizmente, algumas CPUs da geração atual não são vulneráveis e a Intel diz que todos os novos processadores que estão sendo lançados serão corrigidos. Para os processadores afetados, você poderá fazer as atualizações de microcódigo em breve.

A Falha

A Microarchitectural Data Sampling pode expor dados confidenciais a usuários mal-intencionados, supondo que eles já tenham acesso ao sistema em algum nível – ou seja, depende de outras falhas paralelamente não corrigidas/existentes. O MDS pode levar à exposição de dados de buffers de armazenamento, buffers de preenchimento e portas de carregamento. Há quatro CVEs que compõem o MDS:

- CVE-2018-12126 Amostragem de dados de buffer de armazenamento de microarquitetura (MSBDS)

- CVE-2018-12130 Amostragem de dados de buffer de preenchimento de microarquitetura (MFBDS)

- CVE-2018-12127 Amostragem de dados de porta de carga de microarquitetura (MLPDS)

- CVE-2019-11091 Amostragem de Dados Microarquitetural Memória Uncacheable (MDSUM)

Acredita-se que as atualizações de microcódigo da Intel estão chegando, o que eliminará os buffers de microarquitetura ao alternar entre softwares que não confiam uns nos outros. Além do microcódigo da CPU, as mudanças no nível do kernel também estão chegando e também para os hipervisores. Ainda não sabemos nada sobre o impacto no desempenho para quando as correções chegarem.

A declaração pública da Intel sobre o assunto diz:

“O Microarchitectural Data Sampling (MDS) já foi abordado no nível do hardware em muitos dos nossos recentes processadores Intel Core de 8ª e 9ª gerações, bem como na 2ª geração da família de processadores escalável Intel Xeon. Para outros produtos afetados, a mitigação está disponível por meio de atualizações de microcódigo, juntamente com as atualizações correspondentes do sistema operacional e do software hipervisor que estão disponíveis a partir de hoje (14 de Maio). Fornecemos mais informações em nosso site e continuamos incentivando todos a manter seus sistemas atualizados, pois é uma das melhores maneiras de se manter protegido. Gostaríamos de agradecer aos pesquisadores que trabalharam conosco e com nossos parceiros do setor por suas contribuições para a divulgação coordenada dessas questões. “

Espera-se que um documento público seja lançado nos próximos dias e estaremos atentos aos arquivos atualizados de microcódigo e subsequentes correções de kernel do Linux. Obviamente faremos testes para saber o quão abrupta pode ser a perda de desempenho e, claro, como os usuários de Linux podem desligar as correções para não perder desempenho!

#UrbanCompassPony

Fonte:

Phoronix

Autodidata, me aprofundei em sistemas operacionais baseados em UNIX®, principalmente Linux. Também procuro trazer assuntos correlacionados direta ou indiretamente, como automação, robótica e embarcados.